Chi conosce il web sa bene che le minacce in termini di cyber security sono infinite. Si passa dagli attacchi DDOS al malware comuni fino a raggiungere i casi di phishing più o meno avanzati. In questo scenario, in cui è fondamentale avere un hosting affidabile e sicuro dalla propria parte, possiamo citare anche gli Infostealer. Ovvero, un software malevolo studiato per rubare dati personali della vittima.

I criminali informatici sono alla ricerca di informazioni per minare la sicurezza digitale. In alcuni casi, gli attacchi sono rivolti al sito web per minare il lavoro svolto. Ma il mercato nero dei dati personali è uno dei più ghiotti.

La minaccia nota come DNS hijacking, ad esempio, porta traffico verso siti web non legittimi e lo scopo può essere quello di rubare dati personali come numeri della carta di credito e credenziali sensibili. Proprio come fa l’infostealer. Ecco cosa devi sapere sulla minaccia in questione che mette a rischio i tuoi dati.

Argomenti

Gli Infostealer sono un tipo di software malevolo (tecnicamente malware) in grado di rubare informazioni personali e credenziali dalle vittime senza lasciare tracce della presenza.

Lo scopo di questi malware è quello di insinuarsi nei dispositivi dei malcapitati per ottenere dati sensibili come password, username per accessi bancari, cookie del browser, token di autenticazione e informazioni che potrebbero aiutare i criminali a ottenere dei benefici non dovuti. Questi software rappresentano una delle minacce più importanti dello scenario legato alla cyber security: come ci ricorda anche il sito ufficiale dell’Unione Europea, viviamo in un’economia basata sui dati e che produce enormi quantità di informazioni personali estremamente importanti per le aziende e l’intelligenza artificiale, ma anche per i criminali. Questo li rende un bersaglio importante per gli Infostealer.

Da leggere: come e perché cambiare le SALT Keys di WordPress

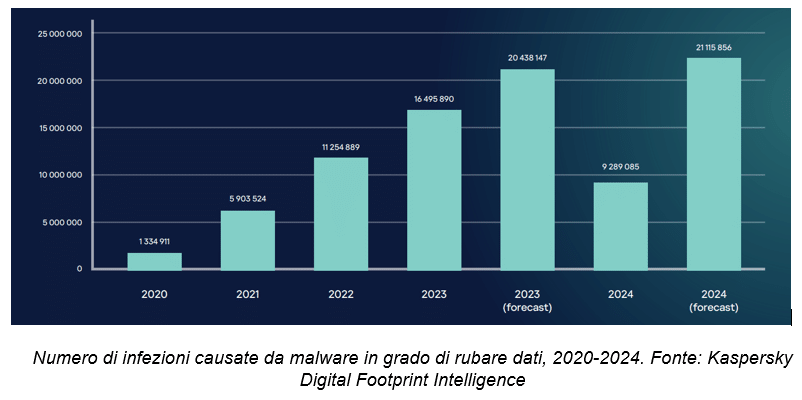

Per avere un’idea sulla diffusione di questa minaccia possiamo interrogare alcuni studi che si occupano proprio di web security. Secondo Kaspersky Digital Footprint Intelligence, ad esempio, sappiamo che negli anni 2023 e 2024 sono stati rubati i dati di 2,3 milioni di carte di credito (rivenduti ovviamente nel dark web).

Ogni 14 casi di attacco portato a termine da un software Infostealer si registra un furto di informazioni legate alle carta di credito dei cittadini, con quasi 26 milioni di dispositivi raggiunti da questa minaccia digitale.

Ci sono le classifiche che ci illuminano sugli Infostealer famosi: Redline è il più diffuso, raggiunge il 34% del numero totale di infezioni. Il malware con l’aumento di infezioni maggiore è stato Riseprocon che passa da un misero 1,4% del 2023 per arrivare al 23% nel 2024. Come difenderci da tutto questo?

Una volta che entra nel sistema, il malware cerca di nascondersi dai controlli di sicurezza del dispositivo che contiene le informazioni da rubare. Alcuni software si camuffano da processi legittimi, altri si installano in zone del sistema difficili da raggiungere. Questi software malevoli sono progettati per essere ladri silenziosi.

Una volta installati sul sistema operativo, iniziano a frugare alla ricerca di password salvate nei browser, cookie e sessioni web, dati relativi alle carte di credito memorizzati. Ma anche portafogli di criptovalute e file sul desktop.

La caratteristica principale di questo software è la discrezione. Infatti, operano in background mascherandosi da processi legittimi del sistema. Gli Infostealer si diffondono principalmente attraverso email di phishing con allegati che sembrano documenti importanti, software pirata e gratuiti scaricati da fonti poco affidabili.

Anche i siti web compromessi possono essere una fonte di Infostealer e il webmaster spesso è all’oscuro del fatto che sulle sue pagine c’è chi rischia di intercettare queste minacce. La cosa che rende il malware particolarmente efficace è che spesso la vittima collabora inconsapevolmente: clicca, scarica o esegue qualcosa.

Partiamo dal presupposto che non esiste una protezione totale e sicura al 100%. Come utente, devi iniziare ad assumere una mentalità strutturata: anche se pensi di non avere dati interessanti, i tuoi account possono essere usati per attaccare altri o per effettuare delle frodi. Se hai effettuato degli acquisti online, hai già dei dati preziosi per gli Infostealer. Ecco perché devi applicare le principali tecniche per contrastare questi attacchi:

Su quest’ultimo punto dobbiamo fare una precisazione: a volte gli Infostealer colpiscono anche i proprietari di siti web rendendoli veicoli per infettare i dispositivi degli utenti. Quindi dobbiamo ragionare su come aumentare la sicurezza di WordPress per evitare gli attacchi di questi software malevoli.

Aumentare la capacità di WordPress contro gli Infostealer è un investimento perché questi malware rubano credenziali e dati sensibili, quindi la prevenzione è decisiva per evitare problemi con il tuo pubblico. Primo consiglio: abilita l’autenticazione a due fattori per tutti gli utenti, non solo gli admin, con Wordfence o Google Authenticator. E cambia l’URL del login eliminando il classico /wp-admin, il primo riferimento per gli hacker.

Ovviamente, devi imporre password complesse e limitare i tentativi di login aggiungendo anche blocchi temporanei degli IP sospetti. Nascondi la versione di WordPress e rimuovi informazioni sensibili dagli header, ma anche i plugin inutili e quelli che potrebbero diventare una porta di accesso per i malintenzionati.

A tal proposito, può essere decisivo scegliere un hosting con WordPress preinstallato e ottimizzato a monte, gestito da un provider come Serverplan che mette in primo piano la sicurezza. Noi, ad esempio, utilizziamo backup giornalieri, Bitninja, anti malware, firewall e protezione da attacchi bruteforce.